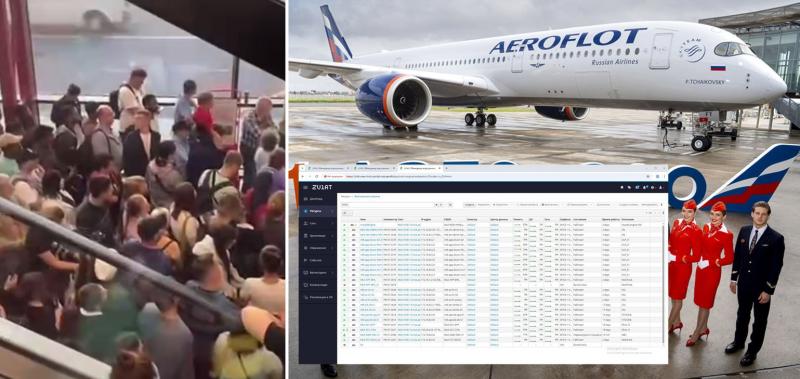

Хакерська команда Silent Crow у співпраці з "Кіберпартизанами BY" 28 липня зламала внутрішню ІТ-інфраструктуру авіакомпанії "Аерофлот", знищивши близько семи тисяч фізичних та віртуальних серверів.

Silent Crow вже здійснила третє масштабне нападу на російські установи у 2025 році. Ця група, яка офіційно заявила про своє існування на початку року, досягає вражаючих успіхів у завданні шкоди Росії в цифровій сфері.

ЕП зібрала попередні атаки Silent Crow, які передували паралічу "Аерофлоту", і розповідає про них нижче.

Удар по "Аэрофлоту"

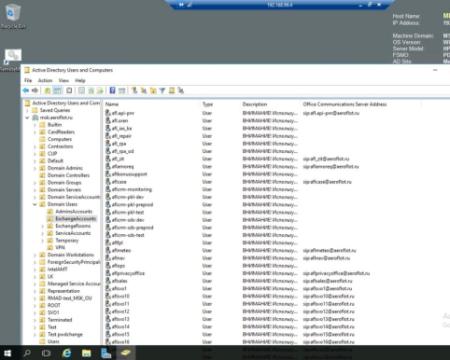

Згідно з інформацією, наданою самими хакерами, вони мали доступ до внутрішньої мережі однієї з найбільших авіакомпаній Росії протягом року. Це дозволило їм завантажити повну базу даних історії польотів, зламати важливі корпоративні системи та отримати контроль над комп'ютерами співробітників, включаючи членів керівництва.

Компанія Silent Crow повідомила, що було знищено приблизно 7 тисяч серверів, як фізичних, так і віртуальних. Загальний обсяг зібраної інформації досягає 12 ТБ баз даних, 8 ТБ файлів з Windows Share та 2 ТБ корпоративної електронної пошти. На думку хакерів, відновлення систем може обійтися в десятки мільйонів доларів, а завдані збитки мають стратегічне значення для компанії.

Генпрокуратура Росії підтвердила, що причиною збою стала хакерська атака. Порушено кримінальну справу за ознаками злочину, передбаченого частиною 4 статті 272 КК РФ (неправомірний доступ до комп'ютерної інформації).

Авіакомпанії "Аерофлот", "Росія" та "Побєда", що входять до однієї групи, скасували понад 100 рейсів. Як пише російський Коммерсант, перевізник скасував 54 парні рейси, тоді як 206 з 260 запланованих рейсів готуються до виконання.

Атака на Росреестр

На початку січня цього року група хакерів під назвою Silent Crow здійснила атаку на Федеральну службу державної реєстрації, кадастру та картографії Російської Федерації (Росреестр). У своєму каналі в Telegram вони виклали файл обсягом 44,7 гігабайта, що містив більше 82 мільйонів рядків інформації. За інформацією, наданою самими хакерами, цей документ нібито містив персональні дані всіх громадян Росії.

Серед перших, хто виявив витік даних, були учасники Telegram-каналу Data1eaks. Вони зазначили, що інформація в наданому файлі є актуальною станом на березень 2024 року.

Мова йде, зокрема, про такі дані, як імена, дати народження, місця проживання, телефонні номери, електронні поштові адреси, номери СНІЛС (що відповідають соціальним страховим номерам) та ідентифікаційні номери Росреєстру для громадян Росії.

Пізніше редакція Агентства провела перевірку 15 випадково відібраних записів і підтвердила, що зазначені в них особи насправді існують. У ряді ситуацій адреси нерухомості відповідали реальним місцям проживання.

У самій організації факт витоку не був підтверджений, лише зазначили, що триває "додаткова перевірка" у зв'язку з інформацією, яка з’явилася в Telegram. Водночас, у компанії Silent Crow охарактеризували цей випадок як приклад того, як великі державні установи можуть "зазнати краху за лічені дні".

Атака на систему Ростелекома

21 січня група Silent Crow здійснила нову кібератаку, на цей раз на російського телекомунікаційного гіганта Ростелеком. Зловмисники змогли вкрасти дані, що включають 154 тисячі електронних адрес і 101 тисячу телефонних номерів користувачів з Росії.

Зловмисники оприлюднили таблиці з інформацією про користувачів, які скористалися формою зворотного зв'язку на веб-сайті. Усі записи мають дату 20 вересня 2024 року. Як повідомляє Data1eaks, ця група змогла отримати доступ не лише до звернень громадян, але й до бази даних користувачів порталу державних закупівель, що управляється компанією Ростелеком.

У компанії визнали факт витоку, але відповідальність переклали на "інфраструктуру одного з їхніх підрядників".

Серед інших озвучених цілей даної групи можна відзначити Департамент інформаційних технологій Москви, компанію Kia Russia та Альфа-банк, який є провідним приватним банком в Росії.

Хто є Silent Crow?

Telegram-канал, який використовує група для публікації всіх своїх заяв, був заснований лише в останні дні грудня 2024 року. Silent Crow офіційно не розкривала інформацію про своє походження, і жодна державна установа поки що не змогла визначити їх точне місцеперебування.

Наразі група позиціонує себе як проукраїнські хактивісти, які діють проти Росії та її союзників. Їх вирізняє стиль, характерний саме для хактивістських, а не кримінальних або державних APT-груп: вони не вимагають викупу, діють публічно і викладають здобуту інформацію у відкритий доступ. Це свідомий інформаційний тиск, а не спроба наживи.

Недавнім проявом їхньої діяльності стала кібератака на "Аерофлот", здійснена в співпраці з білоруською групою Cyber Partisans. Це може свідчити про налагоджену співпрацю між хактивістськими угрупованнями в різних регіонах.

Читайте також: Хто виходить на верх у кібервійні між Росією та Україною, та чи реально провести вибори через "Дію"? Розмова з експертом у галузі кібербезпеки.

Нагадаємо:

#Телебачення #Росія #Москва #Пошта #Кримінальний кодекс України #База даних #Атака #Microsoft Windows #Хакерська атака #Прокуратура України #Картографія #Кіберпростір #Аерофлот #Альфа-Групп #Югославські партизани #Ростелеком